Kaspersky a lansat o nouă investigație asupra grupului Tomiris APT, care se concentrează pe colectarea de informații în Asia Centrală. Acest grup, vorbitor de limba rusă, folosește o mare varietate de implanturi malware dezvoltate într-un ritm rapid și în toate limbajele de programare imaginabile, probabil pentru a împiedica atribuirea. Ceea ce a atras atenția cercetătorilor este faptul că Tomiris implementează malware care, anterior, a fost asociat Turla, un alt grup APT cu notorietate.

Kaspersky a descris pentru prima dată public Tomiris în septembrie 2021, în urma investigației unei deturnări de DNS împotriva unei organizații guvernamentale din Comunitatea Statelor Independente (CSI). Pe atunci, cercetătorii observaseră asemănări neconcludente cu incidentul SolarWinds. Ei au continuat să urmărească Tomiris ca actor distinct, implicat în mai multe campanii de atac între 2021 și 2023, iar telemetria Kaspersky a permis să facă lumină asupra setului de instrumente al grupului și a posibilei conexiuni a acestuia cu Turla.

Atacatorul vizează entitățile guvernamentale și diplomatice din CSI, cu scopul final de a fura documente interne. Victimele ocazionale descoperite în alte regiuni (cum ar fi Orientul Mijlociu sau Asia de Sud-Est) se dovedesc a fi reprezentanți externi ai țărilor CSI, ilustrând focalizarea îngustă a lui Tomiris.

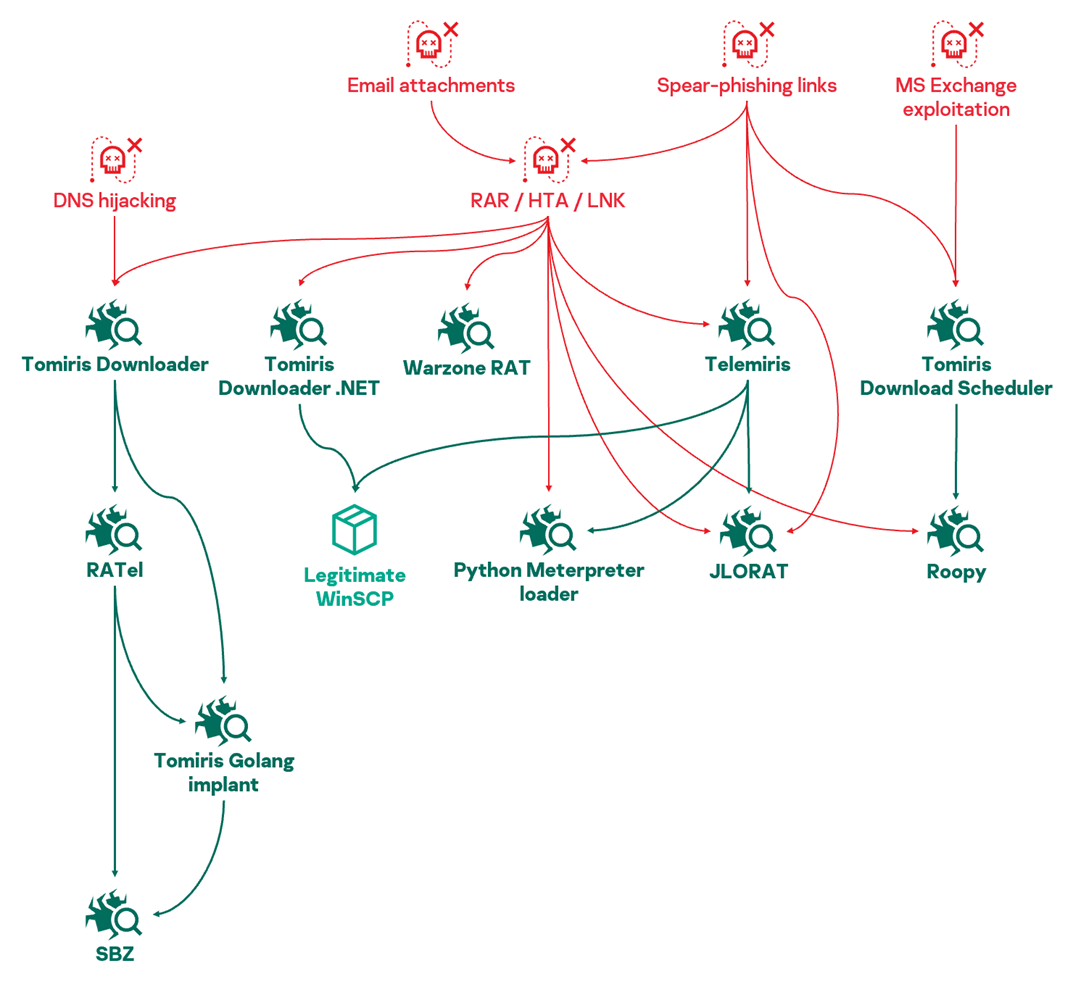

Tomiris își urmărește victimele folosind o mare varietate de vectori de atac: e-mailuri de tip spear-phishing cu conținut rău intenționat atașat (arhive protejate cu parolă, documente rău intenționate, LNK-uri armate), hijacking DNS, exploatarea vulnerabilităților (în special ProxyLogon), descărcări suspectate drive-by și alte metode „creative”.

Ceea ce diferențiază cele mai recente operațiuni ale lui Tomiris este faptul că, cu un nivel de încredere medie spre mare, au folosit programe malware KopiLuwak și TunnusSched care au fost asociate anterior cu Turla.

Cu toate acestea, în ciuda împărtășirii acestui set de instrumente, cea mai recentă cercetare a Kaspersky explică că Turla și Tomiris sunt, foarte probabil, actori separați, care ar putea face schimb de informații în ceea ce privește activitatea rău intenționată.

Tomiris este, fără îndoială, vorbitor de limbă rusă, dar țintirea și instrumentele sale sunt semnificativ în contradicție cu ceea ce s-a observat pentru Turla. În plus, abordarea generală a Tomiris asupra intruziunii și interesul limitat pentru escamotare nu se potrivesc cu instrumentele Turla documentate. Cu toate acestea, cercetătorii Kaspersky cred că partajarea instrumentelor este o dovadă potențială a unei cooperări între Tomiris și Turla, a cărei amploare este dificil de evaluat. În orice caz, în funcție de momentul în care Tomiris a început să folosească KopiLuwak, o serie de campanii și instrumente despre care se crede că sunt legate de Turla ar putea, de fapt, să necesite o reevaluare.

Citiți raportul complet despre grupul APT Tomiris pe Securelist.

Pentru a evita să devină victima unui atac țintit din partea unui actor de amenințare cunoscut sau necunoscut, cercetătorii Kaspersky recomandă implementarea următoarelor măsuri:

• Oferiți echipei SOC acces la cele mai recente informații despre amenințări (TI). Portalul Kaspersky Threat Intelligence este un singur punct de acces pentru TI al companiei, oferind date și informații privind atacurile cibernetice analizate de Kaspersky pe o perioadă de peste 20 de ani.

• Îmbunătățiți abilitățile echipei de securitate cibernetică pentru a aborda cele mai recente amenințări vizate cu ajutorul cursurilor online Kaspersky dezvoltate de experții GReAT

• Pentru detectarea, investigarea și remedierea la timp a incidentelor la nivel endpoint, implementați soluții EDR, precum Kaspersky Endpoint Detection and Response

• Pe lângă adoptarea protecției esențiale la nivel endpoint, implementați o soluție de securitate la nivel corporativ care detectează amenințările avansate la nivel de rețea într-un stadiu incipient, precum Kaspersky Anti Targeted Attack Platform

• Deoarece multe atacuri direcționate încep cu phishing sau alte tehnici de inginerie socială, introduceți cursuri de conștientizare a securității și prezentați echipei dumneavoastră modalități de dobândire a abilităților practice – de exemplu, prin platforma Kaspersky Automated Security Awareness Platform.